IIS Crypto, Nartac Software tarafından geliştirilmiş bir araç olup, Windows sunucuları üzerinde SSL/TLS protokollerini, şifreleme algoritmalarını (cipher), karma algoritmalarını (hashes) ve anahtar değişim yöntemlerini (key exchange) yönetmeyi kolaylaştırır. Bu araç, sunucu güvenliğini en iyi uygulamalara uygun hale getirmek için tasarlanmıştır. Özellikle PCI uyumluluğu, HTTP/2 ve TLS 1.3 desteği gibi özelliklere odaklanır.

1. IIS Crypto Nasıl Kurulur?

- Resmi web sitesi: Nartac IIS Crypto adresine gidin.

- Uygulamanın en güncel sürümünü indirin.

- Kurulum dosyasını çalıştırın ve talimatları izleyerek kurulum işlemine devam edin.

Kurulum tamamlandıktan sonra IIS Crypto’yu çalıştırın ve sunucunuzdaki mevcut ayarları inceleyin.

2. Arayüzün Tanıtılması

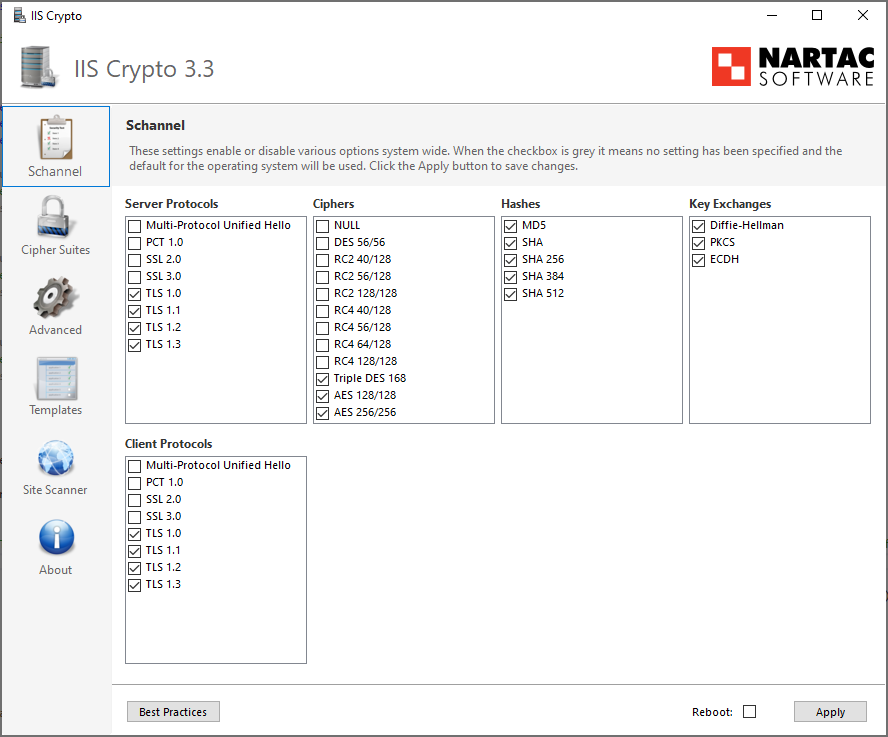

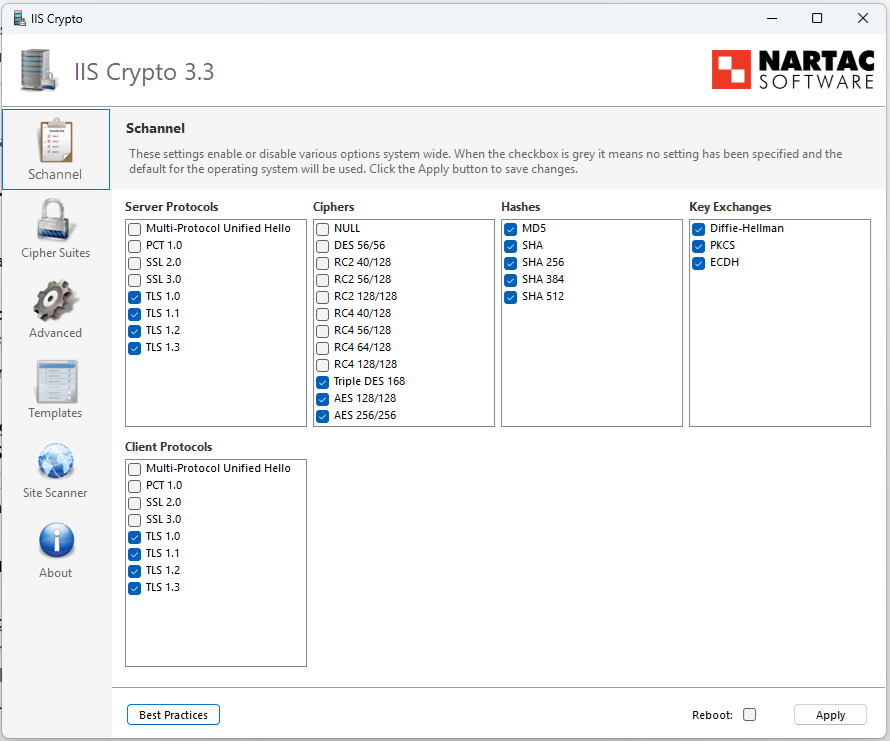

IIS Crypto’nun başlangıç ekranında aşağıdaki sekmeler bulunur:

- Protocols (Protokoller): TLS/SSL sürümlerinin etkinleştirilip devre dışı bırakılabileceği alan.

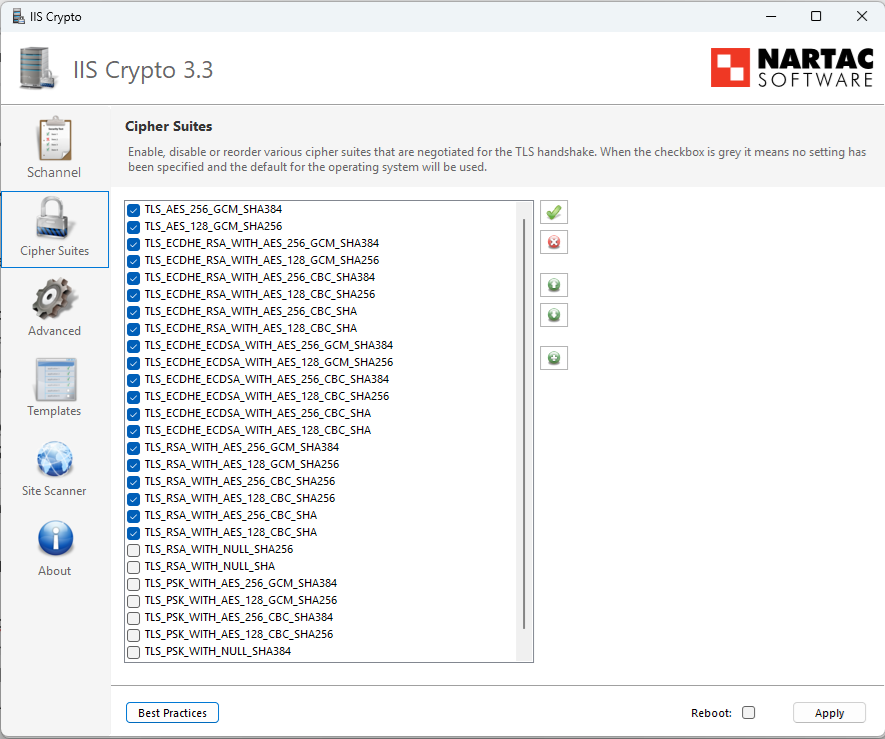

- Ciphers (Şifreleme): Sunucunun desteklediği şifreleme algoritmalarını seçmenizi sağlar.

- Hashes (Karma Algoritmaları): Verilerin doğrulama için hangi karma algoritmaların kullanılacağını belirler.

- Key Exchanges (Anahtar Değişimleri): RSA, ECDH gibi algoritmaları yönetmenize olanak tanır.

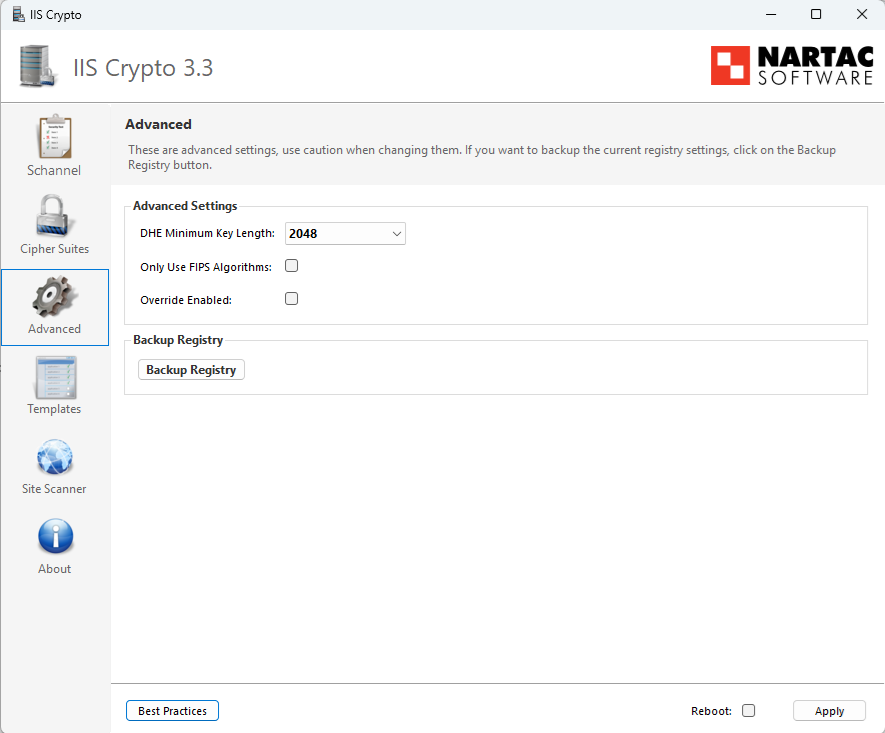

- Advanced Settings (Gelişmiş Ayarlar): Kültür ayarları ve hassas düzenlemeler için.

- Templates (Şablonlar): “Best Practices” (En İyi Uygulamalar), “PCI Compliance” veya “Server Defaults” gibi hazır şablonları kullanarak sunucunuzun ayarlarını hızla düzenler.

3. En İyi Uygulamaları Uygulama

- Best Practices düğmesine tıklayın. Bu seçenek, sunucunuz için güncel güvenlik standartlarına uygun ayarları otomatik olarak uygular.

- Ayarlarınızı kontrol edin ve gerekirse manuel değişiklik yapın.

- Apply (Uygula) düğmesine tıklayın ve sunucunuzu yeniden başlatın.

İpucu: Değişikliklerden önce Registry Backup seçeneğini kullanarak kayıt defteri yedeği alın.

4. Gelişmiş Özellikler

- TLS 1.3 Desteği: IIS Crypto, Windows Server 2022 ile TLS 1.3’ü destekler. Bu protokolü etkinleştirerek daha güvenli ve modern bir çalışma ortamı sağlayabilirsiniz.

- HTTP/2 Ayarları: Modern tarayıcılarla daha iyi uyum için HTTP/2 desteğini etkinleştirin.

- İstemci Ayarları: “Client Registry Keys” seçeneğini kullanarak istemci tarafı kayıt anahtarlarını düzenleyin.

Özel Ayarlar Nasıl Yapılır?

- Protocols Sekmesi:

- TLS 1.2 ve TLS 1.3 etkinleştirin.

- Eski protokolleri (SSL 2.0, SSL 3.0, TLS 1.0) devre dışı bırakın.

- Ciphers Sekmesi:

- Güçlü şifreleme algoritmalarını (AES 128/256) etkinleştirin.

- Zayıf algoritmaları (DES, RC4) devre dışı bırakın.

- Hashes Sekmesi:

- SHA256 ve SHA384 gibi modern karma algoritmalarını seçin.

- MD5 gibi eski algoritmaları kaldırın.

- Key Exchanges Sekmesi:

- ECDHE (Elliptic Curve Diffie-Hellman Ephemeral) etkinleştirin.

- RSA Key Exchange gibi eski yöntemleri devre dışı bırakın.

5. Yaygın Sorunlar ve Çözümler

- Uyumluluk Sorunları: Eski istemciler TLS 1.0 veya 1.1’i gerektirebilir. Bu protokolleri devre dışı bırakmadan önce web sitesinde kullanılan kütüphanelerin güncel olduğundan emin olun. Eğer güncel kütüphaneler kullanılmadıysa web siteniz düzgün bir şekilde çalışmayabilir.

- HSTS Etkinleştirme: HSTS kullanıyorsanız, IIS Manager’dan etkinleştirin ve yaşam süresini (Max-Age) ayarlayın.

6. Test ve Doğrulama

- IIS Crypto ayarlarını uyguladıktan sonra, SSL Labs Server Test gibi araçlarla sunucunuzun güvenlik derecesini test edin.

- A+ puan almak için:

- Yalnızca TLS 1.2 ve üzeri protokolleri etkinleştirin.

- AEAD (Authenticated Encryption) destekleyen en az bir şifreleme algoritması kullanın.

- HSTS’yi etkinleştirin.

ve en önemlisi, bütün bu işlemleri yapmadan önce uygulama üzerinden ve işletim sisteminden registry ayarlarını yedeklemeyi unutmayın.