Geleneksel Alan Adı Sistemi (DNS) protokolü, ağ trafiğinin büyük bir kısmının şifreli olduğu modern internet ekosisteminde, sorguların ve yanıtların düz metin (plaintext) olarak iletilmesi nedeniyle en zayıf gizlilik halkalarından biri olarak kabul edilmektedir. Düz metin üzerinden çalışan standart DoUDP (DNS over UDP) protokolü, ağ yöneticileri, İnternet Servis Sağlayıcıları (ISP) ve saldırganlar tarafından kolayca izlenebilir; bu durum kullanıcıların gezinme geçmişinin ifşa olmasına, trafiğin manipüle edilmesine (DNS spoofing) veya sansürlenmesine yol açar. Bu güvenlik açıklarını gidermek amacıyla geliştirilen modern şifreleme protokolleri, DNS trafiğini üst katman protokolleri içine kapsülleyerek hem veri gizliliğini (confidentiality) hem de veri bütünlüğünü (integrity) korumayı hedefler.

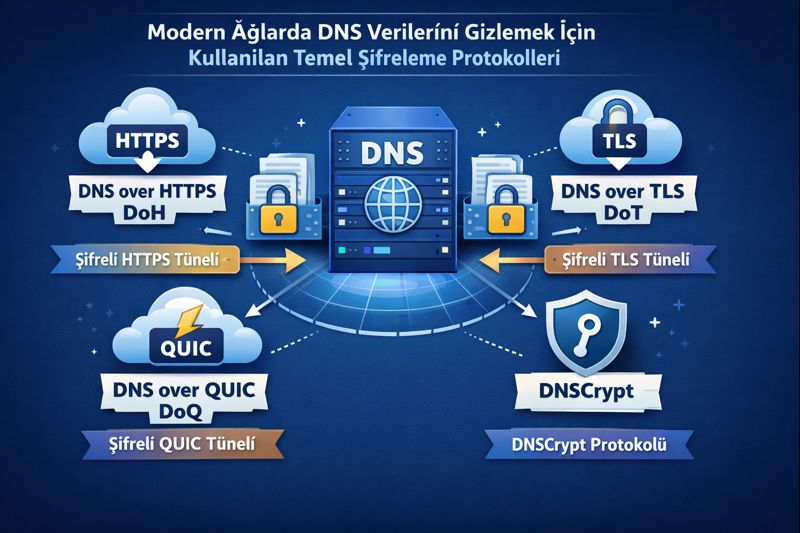

Modern ağ mimarilerinde DNS verilerini gizlemek için kullanılan temel şifreleme protokolleri şunlardır:

1. DNS over TLS (DoT)

RFC 7858 ile standartlaştırılan DNS over TLS, mevcut DNS protokolünü bir TLS (Transport Layer Security) katmanına sararak TCP üzerinden iletir. DoT genellikle 853 numaralı özel bir port üzerinden çalışır. Bu protokolün temel avantajı, DNS trafiğini normal trafikten kesin bir şekilde ayırmasıdır; bu da ağ yöneticilerine trafiği izleme ve kontrol etme imkanı tanır. Ancak, özel bir port kullanması nedeniyle DoT trafiği, güvenlik duvarları veya sansür mekanizmaları tarafından kolayca tespit edilip engellenebilir. Teknik açıdan DoT, istemci ile çözücü (resolver) arasında güvenli bir tünel kurarak “son mil” (last-mile) olarak adlandırılan istemci-ISP arasındaki dinleme faaliyetlerini engeller.

2. DNS over HTTPS (DoH)

2018 yılında RFC 8484 ile standartlaştırılan DoH, DNS sorgularını ve yanıtlarını HTTPS mesajları içine yerleştirerek iletir. DoH, web trafiğiyle aynı portu (TCP/443) kullandığı için DNS trafiğini normal HTTPS trafiğiyle harmanlar ve bu sayede ağ seviyesinde ayırt edilmesini zorlaştırır. Bu özellik, DoH’u sansür mekanizmalarına karşı DoT’tan daha dirençli kılar, çünkü DoH’u engellemek tüm web trafiğini engellemek anlamına gelebilir. DoH protokolü, DNS wire-format verilerini HTTP GET veya POST metodları üzerinden iletir ve uygulama katmanında (örneğin tarayıcılar içinde) doğrudan yapılandırılabilir. Google ve Cloudflare gibi büyük sağlayıcılar tarafından yaygın olarak desteklenen bu protokol, işletim sistemi seviyesindeki DNS ayarlarını baypas ederek uygulamaların kendi güvenli DNS çözünürlüklerini yapmasına olanak tanır.

3. DNS over QUIC (DoQ)

QUIC taşıma protokolünü temel alan DoQ, RFC 9250 ile standartlaştırılmış olup hem gizliliği artırmayı hem de gecikme süresini (latency) minimize etmeyi hedefler. Taşıma katmanı olarak TCP yerine UDP üzerindeki QUIC’i kullanan DoQ, taşıma ve şifreleme el sıkışmalarını (handshake) tek bir gidiş-dönüş süresinde (RTT) birleştirir. Bu tasarım, TCP’deki “satır başı engelleme” (head-of-line blocking) sorununu ortadan kaldırır ve bağlantı çoğullama (multiplexing) desteği sunar. Yapılan performans analizleri, DoQ protokolünün özellikle basit web sayfalarının yüklenmesinde DoH’tan %10 daha hızlı olduğunu ve şifreleme maliyetini UDP tabanlı klasik DNS’e çok yakın bir seviyeye indirdiğini göstermektedir.

4. Oblivious ve Anonimleştirici Protokoller (ODoH ve ODoQ)

DoH ve DoQ gibi protokoller veriyi şifrelese de, recursive çözücü (ReR) hala istemcinin IP adresini ve hangi alan adlarını sorguladığını görebilmektedir; bu durum ReR işletmecisinin kullanıcı profili oluşturmasına imkan tanır. Bu sorunu çözmek için geliştirilen Oblivious DNS over HTTPS (ODoH), istemci ile çözücü arasına bir “ara sunucu” (proxy) ekler. İstemci, sorgusunu hedef çözücünün genel anahtarıyla şifreler; ara sunucu istemcinin IP adresini bilir ancak sorgu içeriğini göremez, hedef çözücü ise sorgu içeriğini görür ancak sorguyu gönderen gerçek istemcinin IP adresini bilmez (sadece ara sunucunun IP’sini görür). Benzer bir mimari, QUIC protokolünün hız avantajlarını gizlilikle birleştiren Oblivious DNS-over-QUIC (ODoQ) protokolü için de önerilmiştir.

5. DNS Security Extensions (DNSSEC) ve Bütünlük

DNSSEC, teknik olarak bir şifreleme (encryption) protokolü değil, bir imzalama protokolüdür. Verileri ağdaki gözlemcilerden gizlemez; ancak dijital imzalar kullanarak verilerin yetkili bir kaynaktan geldiğini ve iletim sırasında değiştirilmediğini garanti eder. Gizlilik sağlamamasına rağmen, modern şifreli DNS sistemlerinin bütünlük kontrolü için DoH veya DoT ile birlikte kullanılması kritik öneme sahiptir.

Özetle; kurumsal denetimin ön planda olduğu senaryolarda DoT, sansür aşımı ve web trafiğiyle uyumun kritik olduğu durumlarda DoH, yüksek performans gereksinimlerinde DoQ, ve çözücüye karşı bile tam anonimlik hedeflendiğinde ODoH/ODoQ gibi ileri seviye hibrit yapılar tercih edilmektedir.