1.0 Giriş

Bu rapor, internetin temel yapı taşlarından biri olan Alan Adı Sistemi (DNS) ve bu sistemin güvenliğini artırmaya yönelik geliştirilen şifreli protokollerin kapsamlı bir analizini sunmaktadır. Geleneksel DNS, alan adlarını IP adreslerine çevirerek internetin kullanıcı dostu bir şekilde çalışmasını sağlarken, sorguları ve yanıtları şifresiz düz metin olarak iletir. İnternet iletişiminin yaklaşık %85’inin şifreli olduğu günümüzde, DNS sorgularının büyük bir çoğunluğunun hala şifresiz kalması, kullanıcıların tarama alışkanlıklarını ve hassas bilgilerini üçüncü tarafların gözetimine açık hale getiren ciddi bir gizlilik ve güvenlik açığıdır. DNSSEC gibi teknolojiler, verinin bütünlüğünü ve kimlik doğrulamasını sağlayarak bu sorunu kısmen çözse de trafiği şifrelemediği için gizlilik sorununu ortadan kaldırmaz.

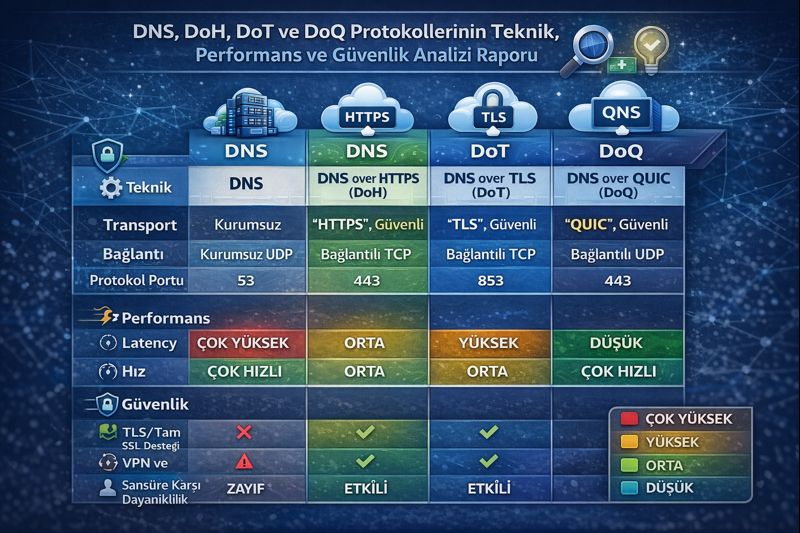

Bu zafiyetlere yanıt olarak, DNS sorgularını şifreleyen bir dizi yeni protokol geliştirilmiştir: DNS over TLS (DoT), DNS over HTTPS (DoH) ve en yeni nesil olan DNS over QUIC (DoQ). Bu protokoller, kullanıcı ile DNS çözümleyici arasındaki iletişimi şifreleyerek gizliliği önemli ölçüde artırır. Ancak bu güvenlik artışı, beraberinde artan gecikme (latency) ve ek yük (overhead) gibi performans maliyetlerini de getirir. Bu rapor, söz konusu protokollerin teknik altyapılarını, performans metriklerini ve sağladıkları güvenlik güvencelerini deneysel verilere dayanarak karşılaştırmalı olarak analiz edecektir. Raporun amacı, bu protokollerin web performansı üzerindeki gerçek dünya etkilerini ortaya koymak ve geleceğin interneti için en uygun çözümün hangisi olduğunu değerlendirmektir.

2.0 Protokollerin Teknik Altyapısı

Protokollerin performans ve güvenlik özelliklerini doğru bir şekilde değerlendirebilmek için temel teknik yapılarını ve işleyiş mekanizmalarını anlamak esastır. Geleneksel DNS’ten QUIC tabanlı yeni nesil çözümlere kadar olan evrim, her bir protokolün farklı avantajlar ve sınırlılıklar sunmasına neden olmuştur. Bu bölümde, incelenen protokollerin nasıl çalıştığı ve birbirlerinden hangi noktalarda ayrıştığı detaylı bir şekilde ele alınacaktır.

2.1 Geleneksel DNS Protokolü (RFC 1035)

Geleneksel DNS, RFC 1035 ile standartlaştırılmış olup internetin temel “telefon rehberi” işlevini görür; yani example.com gibi insan tarafından okunabilir alan adlarını, makinelerin iletişim kurmak için kullandığı IP adreslerine çevirir. DNS mesajları, aşağıda gösterilen standart bir formata sahiptir ve beş ana bölümden oluşur:

+---------------------+

Header |

+---------------------+

Question | the question for the name server

+---------------------+

Answer | RRs answering the question

+---------------------+

Authority | RRs pointing toward an authority

+---------------------+

Additional | RRs holding additional information

+---------------------+

• Header: Mesajın kimliğini, amacını ve durumunu yöneten temel kontrol verilerini içerir. Mesajın bir sorgu mu yoksa yanıt mı olduğunu ve diğer operasyonel bayrakları barındırır.

• Question: Bu, tüm işlemin varoluş nedenidir: “bu alan adının IP adresi nedir?” sorusunu içerir. Alan adı ve sorgu tipini taşır.

• Answer: Soruyu yanıtlayan kaynak kayıtlarını (Resource Records – RR) içerir.

• Authority: Yetkili bir ad sunucusuna işaret eden kaynak kayıtlarını barındırır.

• Additional: Sorguyla ilgili ek bilgileri tutan kaynak kayıtlarını içerir.

Geleneksel DNS, hem UDP hem de TCP üzerinden, genellikle 53 numaralı portu kullanarak çalışır. Hız avantajı nedeniyle varsayılan taşıma protokolü UDP’dir. Ancak, DNS mesaj boyutunun UDP için belirlenen 512 byte’lık sınırı aşması durumunda, iletişim kesilir ve tam yanıtı alabilmek için TCP’ye geçiş yapılır.

2.2 TCP Tabanlı Şifreli Protokoller: DoT ve DoH

DNS trafiğini şifrelemek için geliştirilen ilk nesil protokoller olan DoT ve DoH, taşıma katmanında TLS (Transport Layer Security) şifrelemesini kullanır. Bu yaklaşımlar trafiği meraklı gözlerden korurken, altında yatan TCP ve TLS el sıkışmalarının getirdiği ek gecikme ve “head-of-line blocking” (sıra başı bloklaması) gibi performans sınırlamalarına tabidirler. Sıra başı bloklaması, TCP’nin katı sıralı paket işleme doğasından kaynaklanır; burada tek bir kayıp paket, akıştaki sonraki tüm paketlerin teslimatını durdurabilir. Bu, QUIC’in çoklu akış (stream multiplexing) yeteneğiyle doğrudan çözdüğü bir sorundur.

DNS over TLS (DoT), RFC 7858 ile standartlaştırılmıştır ve DNS sorgularını doğrudan bir TLS tüneli üzerinden gönderir. Genellikle bu amaç için ayrılmış olan 853 numaralı port üzerinden çalışır.

DNS over HTTPS (DoH), RFC 8484’e dayanır ve DNS trafiğini standart HTTPS trafiği içine gömerek daha gelişmiş bir gizleme mekanizması sunar.

• Çalışma Prensibi: DoH, DNS sorgularını ve yanıtlarını standart HTTPS trafiği içinde taşır. Bu sayede, 443 numaralı portu kullandığı için şifreli DNS trafiğinin ağdaki diğer web trafiğinden ayırt edilmesi zorlaşır. Bu özellik, DoH’u sansür ve port tabanlı engellemelere karşı daha dirençli kılar.

• HTTP Metotları: DoH, iki temel HTTP metodu kullanır:

◦ POST: DNS sorgusu, mesaj gövdesinde standart “DNS wire format” olarak taşınır. Bu yöntem, genellikle daha gizlilik odaklı uygulamalar için tercih edilir, çünkü sorgu URL’de görünmez.

◦ GET: DNS sorgusu, base64url formatında kodlanarak URL’nin bir parçası olarak gönderilir. GET istekleri önbelleklenebilir olma avantajına sahiptir.

• Yanıt Formatları: DoH sunucuları genellikle yanıtı application/dns-message medya türünde, yani standart “wire format” olarak döndürür. Bununla birlikte, Cloudflare ve Google gibi büyük sağlayıcılar, standart dışı olmasına rağmen, daha insan tarafından okunabilir bir format olan JSON formatında yanıtları da desteklemektedir.

2.3 QUIC Tabanlı Yeni Nesil Protokoller: DoQ ve ODoQ

TCP’nin getirdiği performans darboğazlarını aşmak amacıyla geliştirilen QUIC, UDP üzerinde çalışan modern bir taşıma protokolüdür. QUIC’in temel avantajları arasında çoklama (multiplexing) desteği sayesinde “head-of-line blocking” sorununu ortadan kaldırması, taşıma ve şifreleme el sıkışmalarını birleştirerek 1-RTT’de (Round-Trip Time) bağlantı kurabilmesi ve hatta 0-RTT ile el sıkışma gecikmesini tamamen ortadan kaldırabilmesi bulunur.

DNS over QUIC (DoQ), RFC 9250 ile standartlaştırılmış olup DNS sorgularını taşımak için QUIC’in bu avantajlarından yararlanır. Birleştirilmiş el sıkışması sayesinde DoQ, DoT ve DoH’a kıyasla teorik olarak daha düşük gecikme sunar ve daha verimli bir iletişim kanalı sağlar.

Oblivious DNS over QUIC (ODoQ), DoQ’nun performans avantajlarını bir adım öteye taşıyarak en üst düzeyde gizlilik sunmayı hedefler. Geleneksel şifreli DNS protokollerinde çözümleyici, hem kullanıcının IP adresini hem de sorguladığı alan adını görebilir. ODoQ, bu bağlantıyı koparmak için mimariye bir “proxy” sunucusu ekler. Bu mimarinin üç ana bileşeni şunlardır:

1. Client (İstemci): DNS sorgusunu başlatır.

2. Proxy Server (Proxy Sunucusu): İstemci ile çözümleyici arasında bir aracı görevi görür.

3. DoQ-enabled RR (DoQ Destekli Çözümleyici): DNS sorgusunu çözer.

Bu yapıda proxy, istemcinin IP adresini bilir ancak şifreli olduğu için DNS sorgusunun içeriğini göremez. Öte yandan çözümleyici, DNS sorgusunu görür ancak isteğin kimden (hangi IP adresinden) geldiğini bilmez, çünkü istek proxy üzerinden gelir. Bu ayrım, tek bir tarafın kullanıcıyı tam olarak profillemesini imkansız hale getirerek gizliliği en üst seviyeye çıkarır.

Bu teknik evrim, geleneksel DNS’in basitliğinden ODoQ’nun gelişmiş gizlilik mimarisine kadar uzanan bir yelpazeyi ortaya koymaktadır. Bir sonraki bölümde, bu teknik farklılıkların pratik performans üzerindeki etkileri analiz edilecektir.

3.0 Performans Karşılaştırması ve Analizi

Protokollerin teorik avantajlarının gerçek dünyadaki uygulanabilirliğini ve son kullanıcı deneyimi üzerindeki etkilerini anlamak için performans analizi kritik öneme sahiptir. Bu bölümde, geleneksel DNS ve şifreli alternatiflerinin tekil sorgu yükü, gerçek dünya sayfa yükleme süreleri ve bağlantı optimizasyonları gibi çeşitli senaryolardaki performansları, deneysel verilere dayanarak karşılaştırılacaktır.

3.1 Tekil Sorgu Performansı: Ek Yük (Overhead) Analizi

Yalıtılmış, tek bir DNS sorgusu senaryosu, şifreli protokollerin getirdiği temel ek yükü en net şekilde ortaya koyar. Gerekli olan TCP ve TLS el sıkışmaları nedeniyle, özellikle DoH gibi protokoller, geleneksel DNS’e kıyasla önemli ölçüde daha fazla veri ve zaman gerektirir. Aşağıdaki tablo, farklı protokoller için tek bir sorgunun medyan metriklerini özetlemektedir.

| Protokol | Medyan Veri Boyutu (bytes) | Medyan Paket Sayısı | Medyan Süre (ms) |

|---|---|---|---|

| DNS | 178 | 2 | 37 |

| DoH GET | 4743 | 14 | 817 |

| DoH POST | 4730 | 17 | 886 |

| JSON | 4856 | 16 | 810 |

Analiz: Tablodaki veriler çarpıcı bir gerçeği göstermektedir: Tek bir DNS sorgusunu DoH ile göndermek, geleneksel DNS’e kıyasla yaklaşık 27 kat daha fazla veri gerektirmektedir. Bu devasa farkın temel nedeni, genellikle 100 byte’tan küçük olan DNS verisini taşımak için tam bir TCP bağlantı kurulumu (SYN, SYN-ACK, ACK) ve ardından çok adımlı bir TLS 1.3 anlaşması yapma zorunluluğudur. Güvenli kanalı oluşturmak için gereken bu el sıkışma paketlerinin toplamı, asıl verinin kendisinden katbekat fazladır ve şifreli protokollerin tekil sorgular için ne kadar verimsiz olabileceğini göstermektedir.

3.2 Gerçek Dünya Senaryosu: Tarayıcı Sayfa Yükleme Süreleri (PLT)

Tekil sorgulardaki yüksek maliyete rağmen, bir web sayfasını yüklemek gibi çok sayıda DNS sorgusu gerektiren gerçek dünya senaryolarında durum değişir. Tarayıcılar, bir kez kurulan güvenli bağlantıyı (TCP/TLS veya QUIC) sonraki sorgular için yeniden kullanarak başlangıçtaki el sıkışma maliyetini “amorti eder”. Bu amortisman, performans dinamiklerini önemli ölçüde değiştirir.

• Bir çalışmada, bu amortisman sayesinde DoH POST metodunun, şaşırtıcı bir şekilde geleneksel DNS’ten %5 daha hızlı sayfa yükleme süreleri (PLT) sunduğu gözlemlenmiştir.

• Ancak, daha kapsamlı başka bir analiz, bu bulgunun aksi yönünde sonuçlar ortaya koymaktadır. Bu analize göre DoH, şifresiz DNS’e (DoUDP) kıyasla PLT’yi sabit hatlarda %30’dan fazla, mobil hatlarda ise %50’den fazla artırmaktadır. Bu durum, şifrelemenin getirdiği maliyetin, özellikle değişken ağ koşullarında, hala önemli bir faktör olduğunu vurgulamaktadır.

Bu çelişkili bulgular, test metodolojilerindeki farklılıklardan kaynaklanıyor olabilir. İlk çalışma, bağlantının yeniden kullanımı ve HTTP/2 optimizasyonlarının ideal koşullarda baskın çıktığı bir senaryoyu yansıtırken, ikinci, daha kapsamlı analiz, farklı ağ koşullarını (sabit ve mobil) ve daha karmaşık web sayfalarını içeren daha geniş bir veri setine dayanmaktadır. Bu durum, şifrelemenin getirdiği ek yükün, laboratuvar ortamı dışındaki değişken ve daha az ideal koşullarda kendini daha belirgin bir şekilde gösterdiğini düşündürmektedir.

3.3 QUIC ile Optimizasyon: Bağlantı Birleştirme (Connection Coalescing)

QUIC protokolünün getirdiği en stratejik optimizasyonlardan biri “Bağlantı Birleştirme” (Connection Coalescing) yeteneğidir. Bu yaklaşım, hem DNS çözümlemesinin (DoQ ile) hem de web içeriği teslimatının (HTTP/3 0-RTT ile) aynı QUIC bağlantısı üzerinden yapılmasını sağlar. Bu yaklaşım, DNS çözümlemesi ve içerik alımı için iki ayrı telefon görüşmesi yapmak yerine, ilk görüşmede (DNS) istenen departmana (içerik sunucusu) aktarılmaya benzetilebilir. Bu, yeni bir bağlantı kurmanın getirdiği zaman ve kaynak maliyetini tamamen ortadan kaldırır.

Deneysel veriler, bu yaklaşımın ne kadar etkili olduğunu göstermektedir:

• Bağlantı birleştirme, sayfa yükleme sürelerini sabit hatlarda 1/3 oranında, mobil hatlarda ise 1/2 oranında azaltmaktadır.

Bu bulgu, QUIC bağlantı birleştirmenin, internetteki şifreli iletişim için en iyi performans-güvenlik dengesini sunan seçenek olduğu sonucunu güçlendirmektedir.

3.4 El Sıkışma Süreleri (RTT) Karşılaştırması

Protokollerin bağlantı kurmak için ihtiyaç duyduğu teorik gidiş-dönüş süresi (Round-Trip Time – RTT) sayısı, gecikme performanslarını anlamak için temel bir ölçüttür.

• DoT/DoH (TLS 1.3 ile): Toplam 2 RTT gerektirir (1 RTT TCP el sıkışması + 1 RTT TLS 1.3 el sıkışması).

• DoQ: Taşıma ve şifreleme el sıkışmalarını birleştirdiği için sadece 1 RTT gerektirir.

• ODoH: İstemci-proxy ve proxy-çözümleyici arasındaki iki ayrı DoH oturumu nedeniyle toplam 2 RTT gerektirir. QUIC tabanlı ODoQ’dan farklı olarak, her segmentte TCP ve TLS el sıkışmalarının tam yükünü taşır.

• ODoQ: Her biri 1 RTT süren iki ayrı QUIC bağlantısı (istemci-proxy ve proxy-çözümleyici) nedeniyle toplam 2 RTT gerektirir.

Bu RTT karşılaştırması, DoQ’nun DoT ve DoH’a göre sahip olduğu net teorik gecikme avantajını doğrudan göstermektedir. Bu 1 RTT’lik avantaj, 3.2 ve 3.3 bölümlerinde gözlemlenen anlamlı sayfa yükleme süresi iyileşmelerinin temel nedenidir. Ayrıca, ODoQ’nun eklediği proxy katmanına ve sağladığı üstün gizliliğe rağmen, QUIC sayesinde hala makul bir gecikme süresi (2 RTT) sunduğunu ortaya koymaktadır. Performans metriklerinin analizi, güvenlik ve gizlilik hedefleriyle her zaman bir denge içinde değerlendirilmesi gerektiğini açıkça göstermektedir.

4.0 Güvenlik ve Gizlilik Değerlendirmesi

Şifreli DNS protokollerinin temel vaadi, kullanıcı gizliliğini ve güvenliğini artırmaktır. Ancak, şifreleme tek başına tam bir gizlilik sağlamaz ve gizlilik farklı katmanlarda ele alınmalıdır. Bu bölümde, incelenen protokollerin sunduğu güvenlik güvenceleri, avantajları ve daha da önemlisi, gizlilik konusundaki sınırlılıkları kritik bir bakış açısıyla ele alınacaktır.

4.1 Şifreleme ve Trafik Analizi

DoT, DoH ve DoQ protokollerinin üçü de, istemci ile çözümleyici arasındaki yolda bulunan bir gözlemcinin (örneğin, internet servis sağlayıcısı veya ağ yöneticisi) DNS trafiğini dinlemesini (eavesdropping) ve içeriğini görmesini engeller. Bu, temel güvenlik katmanını oluşturur.

Özellikle DoH, trafiğini standart HTTPS trafiği (port 443) ile karıştırdığı için tespit edilmesini ve engellenmesini zorlaştırır. Ancak bu gizleme mükemmel değildir. DoH trafiği, kendine özgü “parmak izlerine” sahiptir:

• Trafik Karakteristikleri: DoH akışları, genellikle küçük boyutlu sorgu ve yanıtlardan oluşur. Ortalama paket boyutu ve paket sayısı oranı gibi metrikler, DoH trafiğini resim, video veya diğer büyük dosyaları içeren genel HTTPS trafiğinden ayırt etmek için kullanılabilir.

• Sunucu ve Tarayıcı Tespiti: Farklı DoH sunucuları ve hatta farklı tarayıcılar, kendilerine özgü trafik desenleri oluşturabilir. Örneğin, Chrome tarayıcısının trafiği gizlemek için kullandığı EDNS padding mekanizması, Firefox’tan farklı bir parmak izi yaratır. Bu da, sofistike bir gözlemcinin sadece DoH trafiğini tespit etmekle kalmayıp, kullanılan istemci veya sunucuyu da tahmin edebileceği anlamına gelir.

Sonuç olarak, şifreleme dinlemeyi engellese de, trafik analizi yoluyla şifreli DNS kullanımının tespit edilmesi ve hatta profillenmesi mümkündür.

4.2 Gizliliğin Sınırları ve “Oblivious” Yaklaşımı

DoT, DoH ve DoQ protokollerinin en temel gizlilik sınırlılığı, güvendikleri merkezi noktada yatmaktadır. Bu protokoller, veriyi yoldaki saldırganlardan korurken, iletişimin sonlandığı DNS çözümleyicisinin kendisi hem istemcinin IP adresini hem de sorguladığı alan adını bilir. Bu durum, çözümleyici sağlayıcısının (örneğin Google, Cloudflare) kullanıcının tüm tarama geçmişini potansiyel olarak kaydetmesine ve profillemesine olanak tanır.

Bu temel sınırlılığı aşmak için “Oblivious” (Farkında Olmayan) yaklaşımı geliştirilmiştir. ODoQ (Oblivious DNS over QUIC) bu mimariyi kullanarak gizliliği bir üst seviyeye taşır. Çalışma prensibi, istemci kimliği (IP adresi) ile DNS sorgusunu (alan adı) birbirinden ayırmaya dayanır. Bu ayrım, “metaveri”nin gücünü kırar. Tek başına IP adresi (‘kim’) veya tek başına sorgu (‘ne’) sınırlı bir değere sahipken, bu ikisinin birleşimi, modern kullanıcı profilleme ve gözetim sistemlerinin temelini oluşturur. ODoQ, bu temel bağlantıyı koparmak üzere tasarlanmıştır:

1. İstemci, DNS sorgusunu şifreleyerek bir proxy sunucusuna gönderir.

2. Proxy sunucusu, istemcinin IP adresini görür ancak sorgunun şifreli içeriğini göremez. İsteği DNS çözümleyiciye iletir.

3. DNS çözümleyici, sorguyu proxy’den aldığı için istemcinin gerçek IP adresini göremez. Sadece sorgunun içeriğini görür ve çözer.

Bu ayrım sayesinde, ne proxy sunucusu ne de DNS çözümleyici tek başına kullanıcıyı tam olarak profillemek için gerekli olan iki kritik bilgiye (kim ve ne) aynı anda sahip olamaz. Bu da protokollerin sunduğu gizlilik seviyeleri arasında net bir hiyerarşi oluşturur:

DoT / DoH / DoQ < ODoQ

ODoQ, en yüksek gizlilik güvencesini sunarken, mimariye ek bir katman (proxy) ekleyerek karmaşıklığı ve potansiyel gecikmeyi artırır. Bu durum, performans ve gizlilik arasındaki değiş tokuşun en belirgin örneklerinden biridir.

5.0 Sonuç

Bu rapor, geleneksel DNS’in güvenlik zafiyetlerinden yola çıkarak geliştirilen DoT, DoH ve QUIC tabanlı yeni nesil protokollerin teknik, performans ve gizlilik özelliklerini kapsamlı bir şekilde analiz etmiştir. Analizler, her protokolün farklı senaryolar için sunduğu avantaj ve dezavantajları net bir şekilde ortaya koymaktadır. Raporun ana bulguları, protokoller arasındaki temel değiş tokuşları (trade-offs) özetlemektedir:

• Geleneksel DNS: En yüksek hıza sahiptir ancak şifresiz yapısı nedeniyle tamamen güvensizdir ve kullanıcı gizliliği sağlamaz.

• DoH/DoT: Şifreleme yoluyla yoldaki dinlemelere karşı temel güvenlik ve gizlilik sağlar. Ancak, TCP ve TLS el sıkışmalarının getirdiği ek yük, özellikle tekil sorgularda ve değişken ağ koşullarında ciddi performans maliyetlerine yol açar.

• DoQ: UDP tabanlı QUIC protokolünün birleştirilmiş el sıkışması ve çoklama gibi avantajları sayesinde, DoH ve DoT’ye kıyasla performansı önemli ölçüde iyileştirir ve şifreleme maliyetini düşürür.

• Bağlantı Birleştirme (DoQ + H3): DNS çözümlemesi ve web içeriği teslimatının tek bir QUIC bağlantısı üzerinden yapılması, şifreli iletişimin getirdiği performans yükünü dramatik bir şekilde azaltır. Bu yaklaşım, günümüzde şifreli iletişim için en iyi performans-güvenlik dengesini sunmaktadır.

• ODoQ: Mimariye bir proxy sunucusu ekleyerek istemci kimliğini DNS sorgusundan ayırır ve en üst düzeyde gizlilik sağlar. Ancak bu gelişmiş gizlilik, mimari karmaşıklık ve ek bir RTT gecikmesi maliyetiyle birlikte gelir.

Sonuç olarak, bu analiz, “en iyi” tek bir protokol olmadığını, bunun yerine stratejik bir seçim yapılması gerektiğini göstermektedir. Seçim, iki zirve noktası arasında bir denge kurmayı gerektirir: güçlü gizlilikle birlikte maksimum performans (DoQ + H3 Bağlantı Birleştirme) veya hesaplanmış bir performans maliyeti karşılığında nihai gizlilik (ODoQ). QUIC tabanlı protokoller, her iki senaryoda da internetin geleceği için en umut verici yolu temsil etmektedir. Bu yeni nesil protokollere doğru evrilme, kullanıcılara ihtiyaçlarına göre hem daha hızlı hem de daha güvenli bir çevrimiçi deneyim seçme olanağı sunacaktır.